伪造邮件钓鱼 软件服务领域必须警惕的隐秘陷阱

在当今数字化时代,软件服务已成为企业运营的基石,但这一领域的繁荣也吸引了网络犯罪分子的目光。其中,伪造邮件钓鱼攻击以其高度的隐蔽性和针对性,成为威胁软件服务提供商及其客户安全的头号陷阱。了解其背后的秘密,是构筑安全防线的第一步。

一、 攻击为何瞄准软件服务?

软件服务提供商通常管理着大量客户的关键数据、代码仓库、API密钥和访问权限。一次成功的钓鱼攻击,可能窃取到核心知识产权、导致服务中断,甚至成为攻击客户供应链的跳板。攻击者深谙,攻破一个服务商,往往意味着能威胁其背后的数百甚至上千家企业。

二、 伪造邮件的“高级伪装术”

1. 精准的冒充对象:攻击者不再泛泛地冒充银行或快递。他们深入研究目标,伪造成软件服务内部的IT支持(如“AWS支持团队”、“Azure安全中心”)、常用的第三方服务(如GitHub、Jenkins、Slack通知),甚至是高管或项目合作伙伴。

2. 高度情境化的诱饵:邮件内容与收件人的工作高度相关。例如:“您的Docker镜像仓库存在安全漏洞,请立即点击验证”;“您的API调用额度即将耗尽,请在此更新支付信息”;“关于项目[真实项目名]的紧急代码审查请求”。

3. 技术性细节的伪造:邮件头经过精心伪造,发件人地址可能使用极相似的域名(如“github-security.com”代替“github.com”),或利用显示名称欺骗技术,使发件人栏看起来完全合法。邮件中可能包含看似真实的徽标、格式规范的免责声明,甚至链接指向一个与真实登录页面几乎一模一样的钓鱼网站。

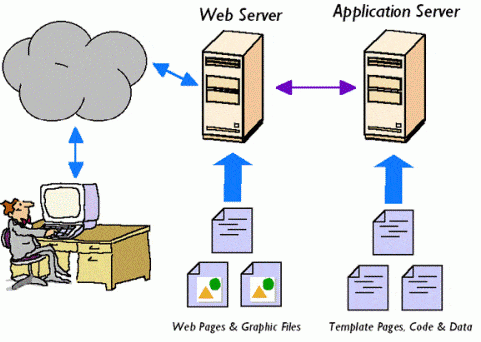

三、 攻击链条与潜在危害

一次成功的攻击通常遵循以下路径:

- 初始入侵:员工点击链接输入凭据,或打开附件触发恶意代码。

- 权限提升:窃取的普通权限被用于访问更敏感的内部系统或代码库。

- 横向移动:利用软件服务内部的信任关系(如服务器间的SSH密钥、服务账户),向其他系统扩散。

- 终极目标:窃取源代码、植入后门、篡改部署流程、加密数据勒索,或利用该平台向最终客户发起进一步的攻击。

四、 软件服务商与用户的防御之道

1. 强化技术防线:

* 强制实施多因素认证(MFA),尤其是对关键系统和仓库的访问。

- 部署高级邮件安全网关,能识别伪造发件人、恶意链接和附件。

- 对内部系统实行零信任网络访问,最小化权限。

- 定期进行钓鱼邮件模拟演练,提升员工警惕性。

- 建立安全文化:

- 培训员工识别钓鱼 red flags:紧急或异常的要求、细微的域名差异、索要凭据的请求。

- 确立关键操作的外验证流程。例如,对于支付信息变更、密钥重置等指令,必须通过电话或另一独立通信渠道进行二次确认。

- 客户侧的风险缓解:

- 客户应审查服务商的安全实践,询问其如何防范钓鱼攻击和供应链风险。

- 使用独立的强密码,并为不同服务启用MFA。

- 监控自己的账户活动日志,留意异常访问或配置更改。

****

伪造邮件钓鱼对软件服务领域的威胁是专业且持续的。攻击者利用的是信任的漏洞和技术依赖的脆弱性。对于服务提供商而言,安全已不仅是技术问题,更是业务连续性和信誉的基石。对于用户而言,保持警惕并采取最佳安全实践,是保护自身数字资产的关键。在这个由代码构建的世界里,安全意识,是最重要的第一行“防御代码”。

如若转载,请注明出处:http://www.zhouwei1982.com/product/68.html

更新时间:2026-05-29 04:17:50